يحاول النظام السوري استغلال أزمة كورونا للتجسس أكثر على اتصالات السوريين داخل سورية وخارجها باستخدام طرق ملتوية وغير متوقعة. إذ أعلنت شركة “لوك آوت” الأميركية والمتخصصة بالأمن الإلكتروني، أن النظام لجأ إلى إنشاء تطبيقات متعلقة بالكشف أو متابعة تطورات انتشار فيروس كورونا، واستخدامها للوصول إلى معلومات المستخدمين وبياناتهم، ما يؤمن التجسس عليها.

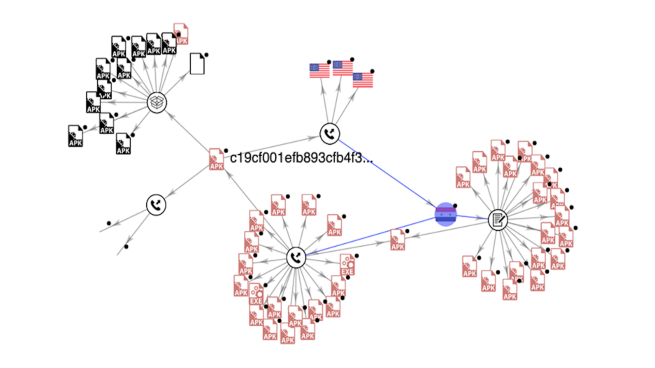

وبحسب شركة “لوك آوت”، التي تتخذ من الولايات المتحدة مقراً لها، إن المخترقين المنتسبين للنظام السوري استخدموا خلال الشهر الماضي 71 تطبيقاً جديداً ضاراً على الأجهزة المحمولة التي تعمل بنظام “أندرويد”.

وحاول المخترقون جذب المستخدمين إلى أخبار جائحة كورونا، ما يمكن هذه التطبيقات الذكية من التقاط موقع المستخدم، والوصول إلى الرسائل والصور ومقاطع الفيديو والتسجيلات الصوتية وجهات الاتصال.

وقالت كريستين ديل روسو، وهي مهندسة أبحاث أمنية تركز على الهندسة العكسية لتطبيقات “أندرويد” في الشركة خلال حديث لوسائل الإعلام: “إذا كان جهازك مصاباً وهناك شخص يراقبك لأنك منشق أو معارض أو صحافي، فسيعرفون الآن من الذي تتحدث إليه وإلى أين أنت ذاهب ومن قد تلتقي به”.

وأشارت إلى أن ذلك يعد جزءاً من عمليات المخابرات التي قام بها النظام منذ فترة طويلة ضد المواطنين السوريين، وأن “هذه الحملة المستمرة، استخدمت فيها مجموعة متنوعة من عناوين التطبيقات”.

وأضافت أنه “كما هو الحال مع أي حدث سياسي كبير أو حدث اقتصادي أو حدث صحي، فإن هذه الأزمة الجديدة تمنح المشتركين شيئاً جديداً يمكن الحديث عنه لإصابة الناس بالفيروس عبر هذه التطبيقات الضارة”.

واكتشف الباحثون في “لوك آوت” محاولات تجسس النظام السوري، حيث تقع خوادم القيادة والتحكم للتطبيقات في كتلة من العناوين التي يملكها مزود خدمة الإنترنت Tarassul، التي بدورها مملوكة لمؤسسة الاتصالات السورية STE. علاوة على ذلك، تم العثور على علاقة لـSTE سابقاً بتوفير البنية التحتية لمجموعة القرصنة المدعومة من الدولة والتي تسمى “الجيش الإلكتروني السوري” SEA.

و”الجيش الإلكتروني السوري” هو فريق يتبع لفروع المعلومات في الأجهزة الأمنية وبالتنسيق فيما بينها، ومن أهمها فرعا 211 و225 التابعين لشعبة المخابرات العسكرية، ومن مهمته التنصت على الناشطين والسياسيين ومحاولة اختراق حساباتهم واتصالاتهم للإيقاع بهم.

وتواصل “العربي الجديد” مع فريق من المبرمجين والتقنيين السوريين الذين يديرون صفحة باسم “دليل الثائر التقني”، وهم مجموعة من المختصين في برمجيات الهواتف وأجهزة الحاسب وعلاقتها بالشبكة العنكبوتية، والذين يقدمون نصائح لمستخدمي الهاتف الذكي والكومبيوتر من السوريين.

وأشارت المجموعة إلى أن “منذ بداية شهر إبريل/نيسان لوحظ وجود حملات عديدة من قبل مجرمي الإنترنت مستغلّين ذعر الناس حول فيروس كورونا. وبالطبع، لـ”الجيش السوري الإلكتروني” نصيب منها، حيث قام بتطوير العديد من التطبيقات الموجّهة لنظام “أندرويد”، والتي هدفها التحكم الكامل بهواتف المستخدمين وسرقة بياناتهم”.

وأوضحت المجموعة أن “التطبيقات لم تكن وليست موجودة على المتجر الرسمي Google Play لكن تم نشرها وتداولها بمختلف الطرق، أحدها وسائل التواصل الاجتماعي، ومجموعات وغرف تطبيقات المحادثة كـ”تيليغرام” و”واتساب”.

وأكدت المجموعة على المعلومات التي أوردتها شركة “لوك آوت” بأن جميع التطبيقات التي تم تحليلها تقوم بالاتصال بخادم تابع لمزوّد الخدمة “تراسل”، التابع لمؤسسة الاتصالات السوريّة، وأنه “ضمن عمليّة بحث للتعرّف على المسؤول عن تطوير هذه التطبيقات، وبمقارنة عيّنات من برمجيات خبيثة تم نشرها مسبقاً، تم إيجاد عدد كبير من التطبيقات تحتوي على مسارات وأنماط تشير إلى اسم المطوّر”.

ونوهت المجموعة إلى أن “من أحد التطبيقات التي تم نشرها وتحليلها هو تطبيق “فحص فيروس كورونا”، الذي يطلب من المستخدم، بعد تثبيت التطبيق، وضع إصبعه لقياس درجة حرارة جسمه بينما تعمل في الخلفية برمجيّات خبيثة لتسمح للمهاجم بالتحكم وسرقة معلومات الجهاز”.

وعند تحميل هذه التطبيقات وتثبيتها، يمكن للمهاجم أن يقوم بالأمور التالية: تصوير لقطة شاشة، الوصول للموقع، الحصول على قائمة بالتطبيقات المثبتة، تشغيل تطبيق محدد، التحقق من عدد الكاميرات الموجودة على الجهاز، الوصول للكاميرا، تسجيل الصوت، الكتابة على وحدة التخزين، الوصول إلى سجلات المكالمات، الاتصال برقم هاتف، الوصول إلى رسائل SMS، إرسال رسالة نصية، والوصول إلى الأسماء.

ونصحت المجموعة المستخدمين بأنه “في حال قيامهم بتثبيت تطبيقات/برمجيات خبيثة أو لديهم شكوك بأن الهاتف تم اختراقه، فإننا ننصح بإعادة تثبيت نظام التشغيل على الهاتف”.

وبحسب “ميدل إيست” فقد ظهرت نماذج مماثلة لطريقة نظام الأسد الجديدة للمراقبة الإلكترونية أيضاً في دول شرق أوسطية أخرى مع انتشار الوباء ولا سيما في إيران، حيث شجعت وزارة الصحة المواطنين على تثبيت تطبيق في مارس/آذار من هذا العام تم تحديده على أنه كاشف أعراض الفيروس التاجي، ولكن تبين أنه برنامج تجسس.

وكذلك تم إطلاق تطبيق آخر قدم للمستخدمين خريطة تتبع لحالات كورونا الشهر الماضي، لكن تم اكتشاف أنه غطاء لبرامج التجسس التي مكنت المخترقين المقيمين في ليبيا من التجسس على المستخدمين من خلال الميكروفونات والكاميرات.

المصدر: العربي الجديد